Download_Link

Участник клуба

Доброго времени суток! Сегодня расскажем о том, как отключить любого пользователя от сети Wi-Fi при помощи Websploit.

Дисклеймер. Автор статьи не несёт ответственности за действия, описываемые в данной статье. Всё что показано, сделано в сугубо образовательных целях. Делайте всё на свой страх и риск.

Модуль Websploit Wifi Jammer - отличный инструмент для автоматического отключения каждого клиента, подключенного к целевой беспроводной сети и точке доступа. Он предотвращает подключение новых и отключенных клиентов к сети Wi-Fi. Модуль был отредактирован для работы с Kali 2.0 и новыми именами интерфейсов мониторинга (wlan0mon, wlan1mon и т. д.). Для вашего удобства мы также установили wlan0mon в качестве интерфейса по умолчанию. Отредактированный скрипт модуля Websploit Wifi Jammer можно скачать по ссылке:

wifi_jammer.py

Для работы с новым скриптом в Websploit вам необходимо заменить скрипт в следующем каталоге в Kali Linux на загруженный скрипт:

/usr/share/websploit/modules/wifi_jammer.py

Открываем и настраиваем Websploit WiFi Jammer

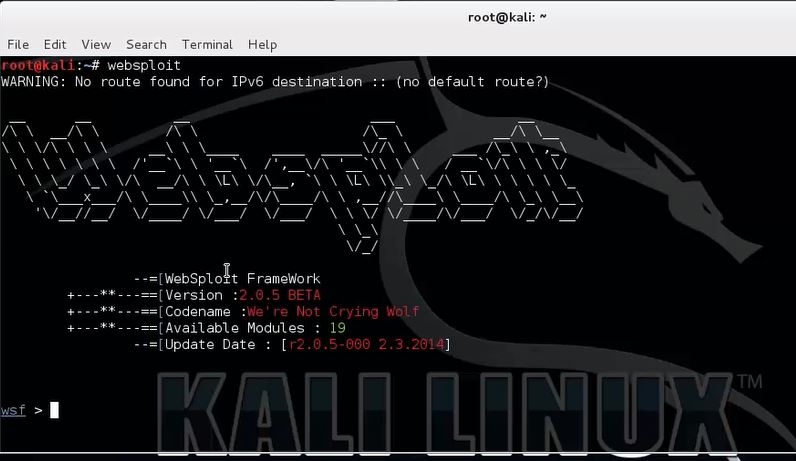

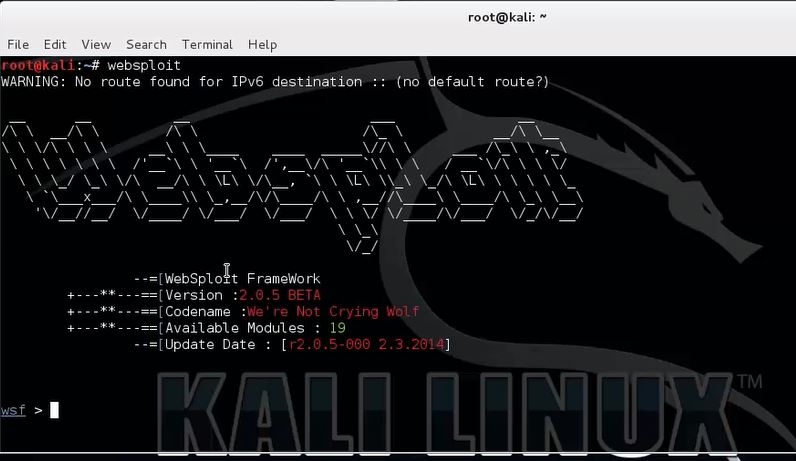

Откройте новый терминал и запустите websploit с помощью следующей команды:

Websploit

Используйте команду ниже, чтобы показать доступные модули, из которых мы выберем модуль Websploit WiFi Jammer:

/show modules

Выберите модуль: wifi /wifi_jammer

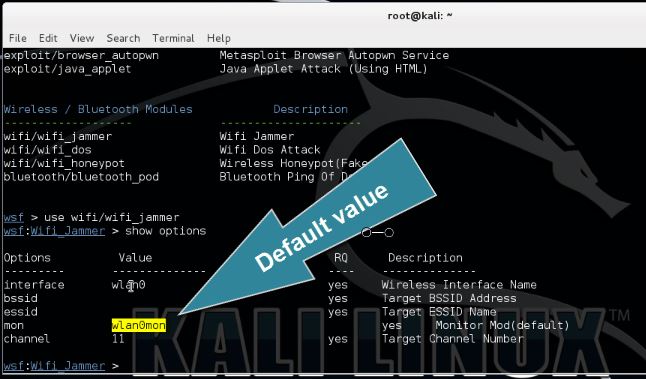

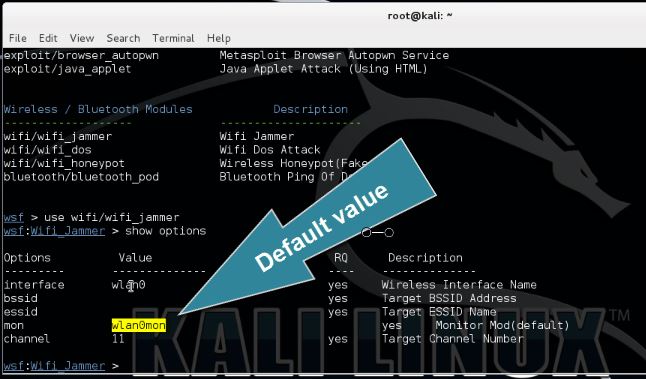

Используйте следующую команду, чтобы установить модуль wifi/wifi_jammer из раздела Wireless/Bluetooth modules, чтобы мы могли настроить необходимые параметры:

use wifi/wifi_jammer

Введите следующую команду, чтобы отобразить доступные параметры модуля Websploit WiFi Jammer:

show options

Нам нужно указать BSSID, ESSID цели и канал, по которому точка доступа вещает. Также при необходимости измените беспроводной интерфейс и интерфейс мониторинга. Значения по умолчанию для этих параметров были установлены на wlan0 и wlan0mon в соответствии с новым форматом именования.

Чтобы определить BSSID, ESSID и канал цели, вы можете использовать такой инструмент, как aircrack-ng или аналогичный.

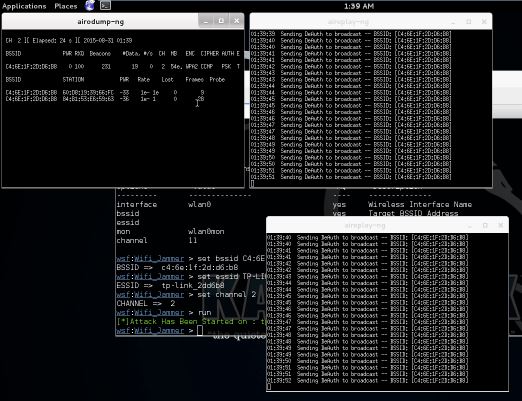

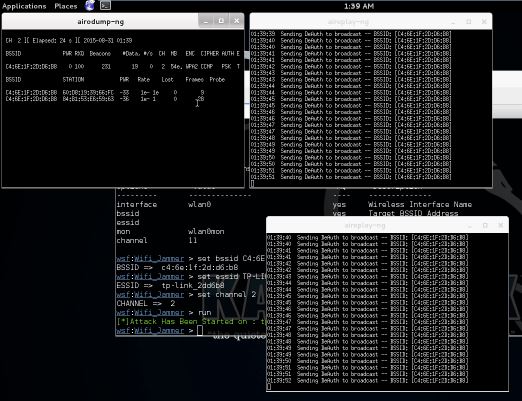

Пропишите следующую команду set в Websploit, чтобы установить параметры:

set BSSID [BSSID]

set ESSID [ESSID]

set channel [номер канала]

Теперь введите run, чтобы запустить модуль WiFi Jammer на указанной цели:

run

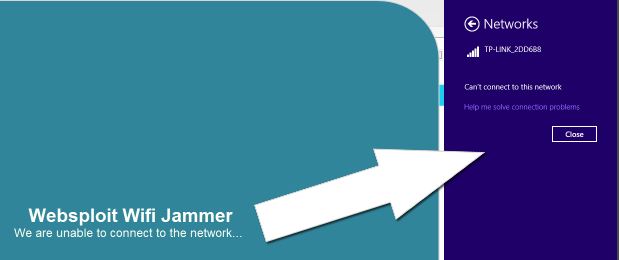

Websploit Wifi Jammer работает на выбранной нами цели.

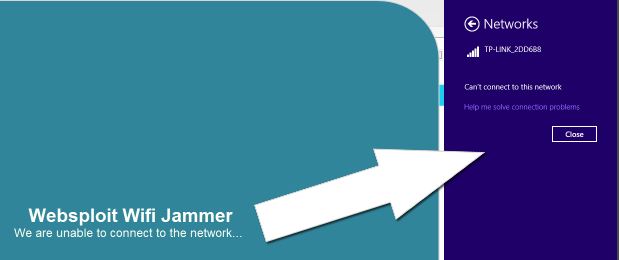

Модуль Websploit WiFi Jammer использует airodump-ng для определения подключенных клиентов и aireplay-ng для спама сообщений деаутентификации этим подключенным клиентам. Как вы можете видеть на последнем снимке экрана, мы отключены от хоста Windows и не можем подключиться снова. Так будет и дальше, пока мы не остановим Wi-Fi Jammer и не закроем окна aireplay-ng.

Обратите внимание, что подключенным клиентом может быть что угодно, от обычного настольного ПК, до камер видеонаблюдения с WiFi, систем домашней автоматизации использующей Wi-Fi для передачи данных или работы. Это одна из многих причин, по которым вам не следует использовать рабочие устройства в беспроводных сетях, а вместо этого использовать проводное подключение.

Дисклеймер. Автор статьи не несёт ответственности за действия, описываемые в данной статье. Всё что показано, сделано в сугубо образовательных целях. Делайте всё на свой страх и риск.

Модуль Websploit Wifi Jammer - отличный инструмент для автоматического отключения каждого клиента, подключенного к целевой беспроводной сети и точке доступа. Он предотвращает подключение новых и отключенных клиентов к сети Wi-Fi. Модуль был отредактирован для работы с Kali 2.0 и новыми именами интерфейсов мониторинга (wlan0mon, wlan1mon и т. д.). Для вашего удобства мы также установили wlan0mon в качестве интерфейса по умолчанию. Отредактированный скрипт модуля Websploit Wifi Jammer можно скачать по ссылке:

wifi_jammer.py

Для работы с новым скриптом в Websploit вам необходимо заменить скрипт в следующем каталоге в Kali Linux на загруженный скрипт:

/usr/share/websploit/modules/wifi_jammer.py

Открываем и настраиваем Websploit WiFi Jammer

Откройте новый терминал и запустите websploit с помощью следующей команды:

Websploit

Используйте команду ниже, чтобы показать доступные модули, из которых мы выберем модуль Websploit WiFi Jammer:

/show modules

Выберите модуль: wifi /wifi_jammer

Используйте следующую команду, чтобы установить модуль wifi/wifi_jammer из раздела Wireless/Bluetooth modules, чтобы мы могли настроить необходимые параметры:

use wifi/wifi_jammer

Введите следующую команду, чтобы отобразить доступные параметры модуля Websploit WiFi Jammer:

show options

Нам нужно указать BSSID, ESSID цели и канал, по которому точка доступа вещает. Также при необходимости измените беспроводной интерфейс и интерфейс мониторинга. Значения по умолчанию для этих параметров были установлены на wlan0 и wlan0mon в соответствии с новым форматом именования.

Чтобы определить BSSID, ESSID и канал цели, вы можете использовать такой инструмент, как aircrack-ng или аналогичный.

Пропишите следующую команду set в Websploit, чтобы установить параметры:

set BSSID [BSSID]

set ESSID [ESSID]

set channel [номер канала]

Теперь введите run, чтобы запустить модуль WiFi Jammer на указанной цели:

run

Websploit Wifi Jammer работает на выбранной нами цели.

Модуль Websploit WiFi Jammer использует airodump-ng для определения подключенных клиентов и aireplay-ng для спама сообщений деаутентификации этим подключенным клиентам. Как вы можете видеть на последнем снимке экрана, мы отключены от хоста Windows и не можем подключиться снова. Так будет и дальше, пока мы не остановим Wi-Fi Jammer и не закроем окна aireplay-ng.

Обратите внимание, что подключенным клиентом может быть что угодно, от обычного настольного ПК, до камер видеонаблюдения с WiFi, систем домашней автоматизации использующей Wi-Fi для передачи данных или работы. Это одна из многих причин, по которым вам не следует использовать рабочие устройства в беспроводных сетях, а вместо этого использовать проводное подключение.